DeFi「世紀の大盗難事件」が落ち着き、Roninの不正資金移動の全過程を振り返る

執筆:iambabywhale.eth

編纂:ForesightNews

今日、Ronin Networkのハッカーは北京時間15:32:25に12595.3枚のイーサリアムを新しいアドレス(0x08723392ed15743cc38513c4925f5e6be5c17243)に転送しました。これにより、Ronin Networkから盗まれた17.36万枚のイーサリアムはほぼ全てが転送され、元の攻撃ウォレットには約1.8枚のイーサリアムが残るのみとなりました。

3月末に発生したRonin Networkへの攻撃事件では、盗まれた金額は6.1億ドルに達し、昨年のPoly Networkの6億ドルを超えてDeFi史上最大のハッカー攻撃事件となりました。攻撃者は盗んだ資金を移動させたり、マネーロンダリングを行ったりするのに1ヶ月以上を要しました。以下に、この「世紀の大強盗」の不正資金の移動と事件の進展を振り返ります。

3月29日、Axie Infinity専用のイーサリアムサイドチェーンRonin NetworkはTwitterで、当日早くにSky MavisのRoninバリデーターノードとAxie DAOバリデーターノードが3月23日に攻撃を受け、合計で17.36万枚のイーサリアムと2550万枚のUSDCを失ったことを発表しました。

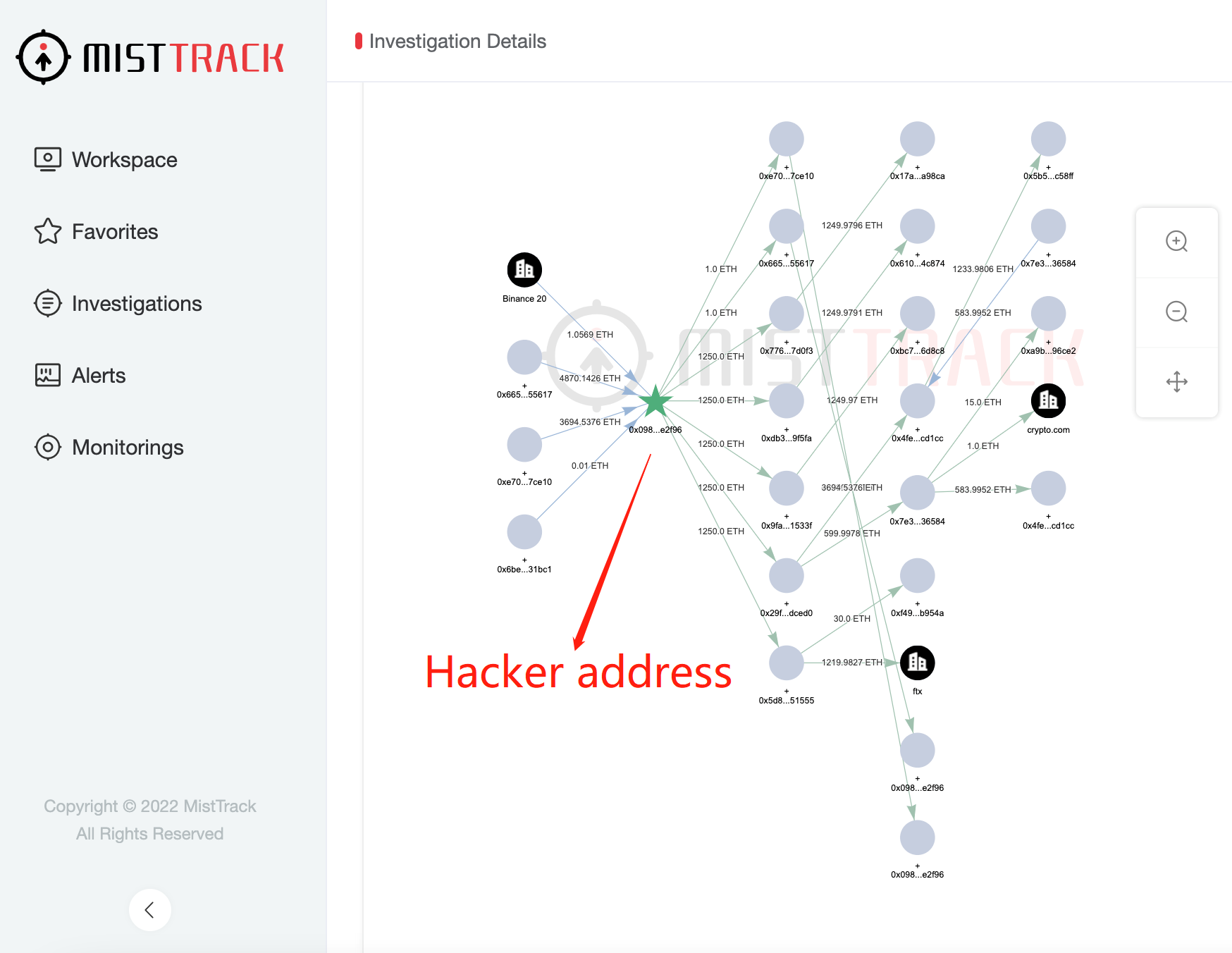

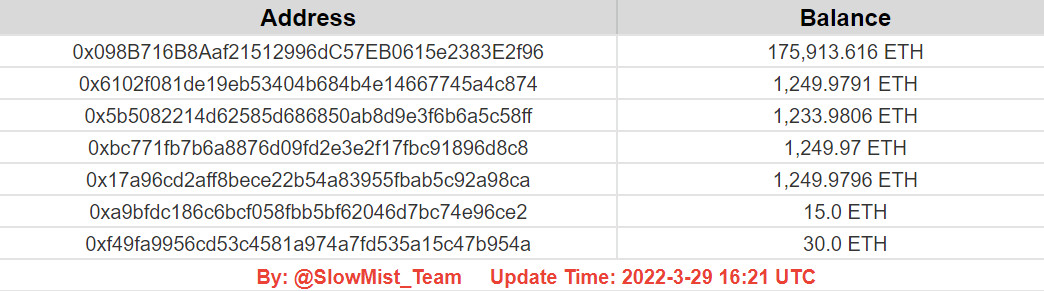

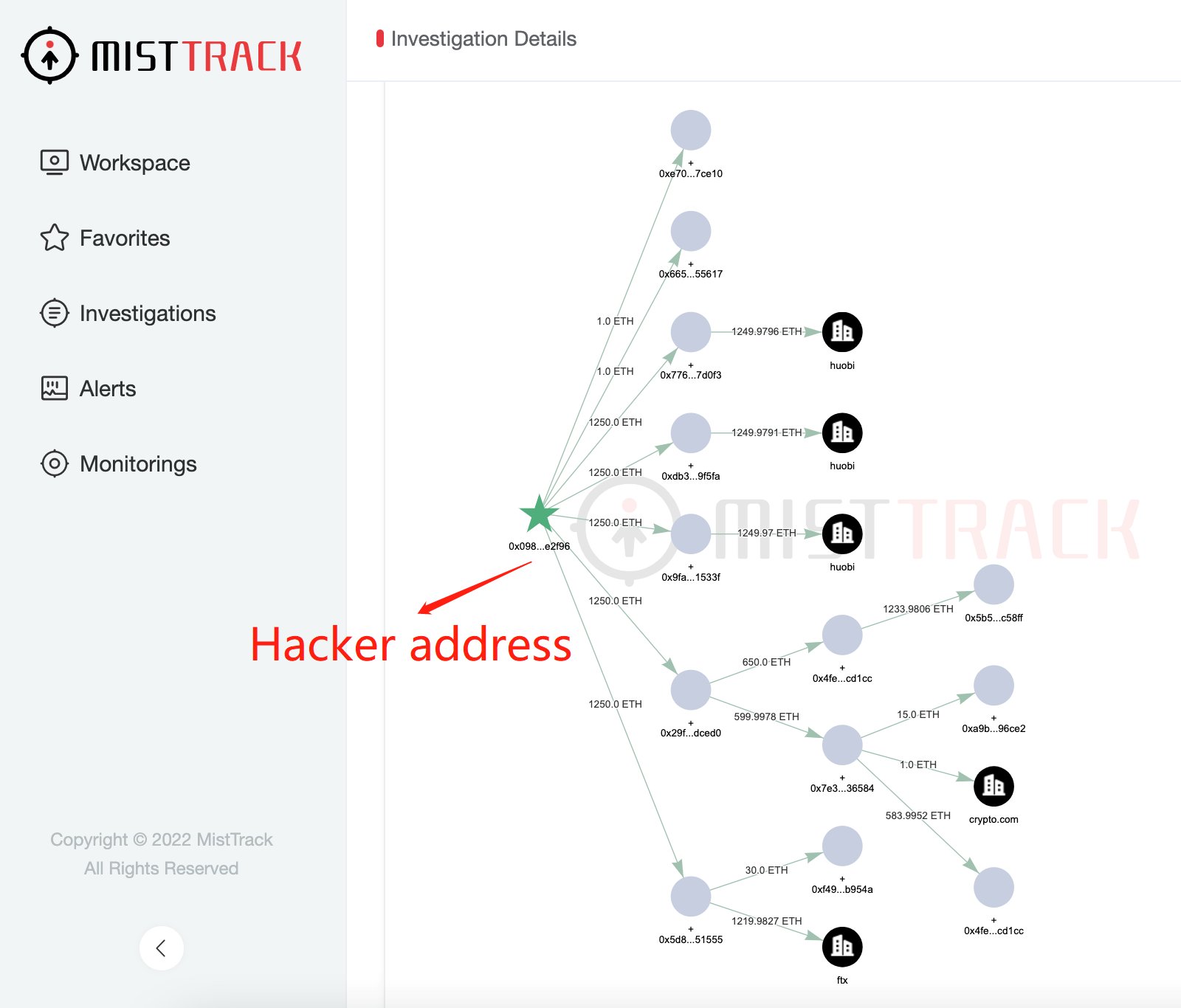

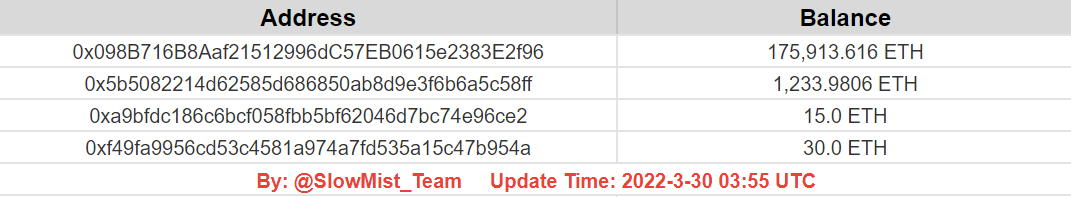

3月30日、SlowMistは今回のハッカー攻撃の資金がバイナンスからの引き出しによるものであり、2550万枚のUSDCを6250枚のイーサリアムに交換し、分散して転送したことを報告しました。その中で1221 ETHがFTXとCrypto.comに転送されました。

その日の夜遅く、ハッカーは再びHuobiに3750枚のイーサリアムを転送しました。

4月4日、ハッカーは攻撃アドレス(0x098B716B8Aaf21512996dC57EB0615e2383E2f96)から1000枚のイーサリアムを別のアドレス(0xbc25d57412a04956CDD95AF07825C5C1F34d29eb)に転送し、その後200枚のイーサリアムをTornado Cashに転送しました。

4月5日、ハッカーは攻撃アドレスから新しいアドレス(0xdf225c84a0eaeaaac20e6c1d369e94ee13b9df2a)に1526枚のイーサリアムを転送し、分割してTornado Cashに転送しました。

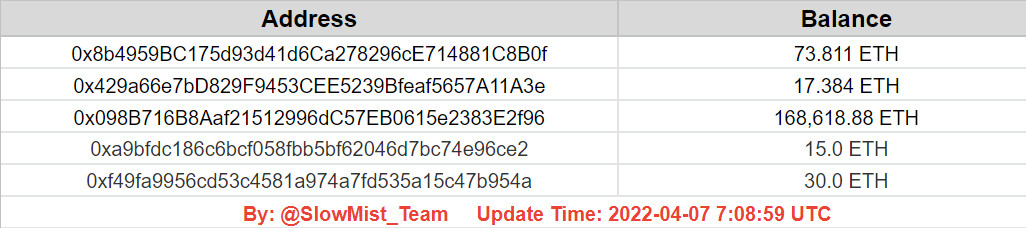

4月6日、SlowMistはUTC時間の3月31日17:49:06から4月6日6:05:58の間に、ハッカーが再度Huobiに1233.9811枚のイーサリアムを転送し、合計でTornado Cashに4400枚のイーサリアムを転送したことを報告しました。

4月7日、SlowMistはUTC時間の4月6日6:19:03から4月7日7:08:59の間に、Ronin Networkの攻撃者が2800枚のイーサリアムをTornado Cashに転送したことを報告しました。

4月8日、ハッカーは中間アドレス(0x5b0431365ce1ab3693bea6f33ae67653dd30d8bd)を介して4800枚のイーサリアムをTornado Cashに転送しました。

4月9日、ハッカーは2つのアドレス(0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39、0xBCD78C2D608e7cEB3d25Bea30faE8a9D57033868)にそれぞれ3002.985枚と3102.6215枚のイーサリアムを転送し、その後両方ともTornado Cashに転送しました。

4月10日、ハッカーは0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39に3002枚のイーサリアムを転送し、その後全てをTornado Cashに転送しました。

4月12日、ハッカーは新しいアドレス(0xb2369D20e7f0C46270b9F79ab26Fc62fadA356c7)に2941枚のイーサリアムを転送し、その後Tornado Cashに転送しました。現在、そのアドレスには約40枚のイーサリアムが残っています。

4月13日、ハッカーは新しいアドレス(0x77532dd2eb6e8eaf416f39c65f48cd2369782828)に3202枚のイーサリアムを転送し、その後Tornado Cashに転送しました。

4月14日、ハッカーは新しいアドレス(0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6)に3302.6枚のイーサリアムを転送し、その後Tornado Cashに転送しました。

4月15日、『ウォール・ストリート・ジャーナル』の報道によると、アメリカ財務省は北朝鮮政府に関連する犯罪グループLazarus Groupが今回のRonin Networkの攻撃における暗号通貨アドレスの所有者であると発表しました。財務省の報道官は、制裁対象のウォレットと取引を行う者はアメリカの制裁のリスクに直面することになると述べました。

同日、PeckShieldはTwitterで、現在ハッカーが攻撃アドレスから約2.8万枚のイーサリアムをTornado Cashに転送したと報告し、これは総量の16%に相当します。ウォレット内にはまだ約147753枚のイーサリアムが残っています。

その日の夜遅く、ハッカーは再び新しいアドレス(0xBc5639887283eaF1B8E966e0b2fa6998D2ec6404)に2900枚のイーサリアムを転送し、その後Tornado Cashに転送しました。

4月18日、ハッカーは新しいアドレス(0x3cffd56b47b7b41c56258d9c7731abadc360e073)に10129.9枚のイーサリアムを転送しました。

4月19日、ハッカーは0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6に18256.8枚のイーサリアムを転送しました。

4月21日、ハッカーは0x53b6936513e738f44fb50d2b9476730c0ab3bfc1に21629枚のイーサリアムを転送しました。

4月22日、ハッカーは中間アドレス(0x3cffd56b47b7b41c56258d9c7731abadc360e073)を介して新しいアドレス(0x8fa7b50fc8306ab3de028254df72bf08216742b6)に1528.2枚のイーサリアムを転送しました。

4月24日、ハッカーは新しいアドレス(0x35fb6f6db4fb05e6a4ce86f2c93691425626d4b1)に33568枚のイーサリアムを転送しました。

4月26日、PeckShieldは発表し、4月26日までにRonin Networkの攻撃者ウォレットが盗まれた資金の65%を転送したと報告しました。そのうち22%(約39700枚のイーサリアム)がTornado Cashを通じてマネーロンダリングされ、約41%が3つの新しいウォレットに移転されました。

4月27日、ハッカーは新しいアドレス(0x5967524CE3Bc2BC422e584e33bD50921A22e3c0a)に18256.8枚のイーサリアムを転送しました。

その日の夜遅く、ハッカーは再び新しいアドレス(0xf7b31119c2682c88d88d455dbb9d5932c65cf1be)に25127.5192枚のイーサリアムを転送しました。

4月28日、イーサリアムサイドチェーンRonin Networkは脆弱性報告を発表し、ハッカーがSky Mavisに対してフィッシング攻撃を実施し、Sky MavisのITインフラに侵入してバリデーターノードへのアクセス権を取得し、無Gas RPCノードを通じてバックドアを発見し、Axie DAOバリデーターノードの署名を取得して5/9のバリデーターノードを制御したと述べました。

Ronin Networkは、Sky Mavisが現在講じているセキュリティ対策には、セキュリティ会社と協力して防御システムを構築すること、バリデーターノードの数を増やすこと、より厳格な内部管理手続きを実施すること、監査を行うこと、信頼不要の組織を設立すること、バグバウンティを開始すること、ISO27001およびその他のセキュリティ関連認証を取得することが含まれると述べました。また、Ronin Networkは4月末までにアップグレードを展開し、5月下旬に正式にオープンする予定であり、すべての盗まれた資金は最近のSky Mavisの資金調達、Axie InfinityおよびSky Mavisの資産、そしてコアチームからの個人資金によって保証されるとしています。

4月29日、ハッカーは新しいアドレス(0xDD6458eB5090832eB88BFfc7AdF39B0F3CdD6683)に5000枚のイーサリアムを転送し、その後Tornado Cashに転送しました。

5月3日、ハッカーは北京時間16:23:28に新しいアドレス(0x3e37627deaa754090fbfbb8bd226c1ce66d255e9)に23528.8枚のイーサリアムを転送しました。

5月4日、つまり今日、ハッカーは最後の12595.3枚のイーサリアムの転送を完了し、すべての盗まれた資金はほぼ全てが移転され、元の攻撃ウォレットには約1.8枚のイーサリアムが残るのみとなりました。