羊の皮をかぶった狼:偽の Chrome 拡張機能による盗難分析

著者:慢雾安全チーム

背景

2024年3月1日、Twitterユーザー@doomxbtからの報告によると、彼のバイナンスアカウントに異常があり、資金が盗まれた疑いがある:

(https://x.com/doomxbt/status/1763237654965920175)

当初、この事件はあまり注目されなかったが、2024年5月28日、Twitterユーザー@TreeofAlphaが分析を行い、被害者@doomxbtがChromeストアで多くの高評価を得ている悪意のあるAggr拡張機能をインストールした疑いがあることを発見した!この拡張機能は、ユーザーが訪問したウェブサイト上のすべてのクッキーを盗むことができ、2ヶ月前に影響力のある人々にお金を支払って宣伝されていた。

(https://x.com/TreeofAlpha/status/1795403185349099740)

この数日間、この事件への関心が高まり、被害者のログイン後の証明書が盗まれ、その後ハッカーが被害者の暗号資産を盗むために取引を行った。多くのユーザーが慢雾安全チームにこの問題について相談してきた。次に、私たちはこの攻撃事件を具体的に分析し、暗号コミュニティに警鐘を鳴らす。

分析

まず、この悪意のある拡張機能を見つける必要がある。すでにGoogleはこの悪意のある拡張機能を削除したが、スナップショット情報を通じていくつかの履歴データを見ることができる。

ダウンロード後に分析を行ったところ、ディレクトリ内のJSファイルはbackground.js、content.js、jquery-3.6.0.min.js、jquery-3.5.1.min.jsであることがわかった。

静的分析の過程で、background.jsとcontent.jsにはあまり複雑なコードがなく、明らかな疑わしいコードロジックも見当たらなかったが、background.js内であるサイトのリンクを発見し、プラグインが取得したデータをhttps[:]//aggrtrade-extension[.]com/statistics_collection/index[.]phpに送信することがわかった。

manifest.jsonファイルを分析することで、backgroundが/jquery/jquery-3.6.0.min.jsを使用し、contentが/jquery/jquery-3.5.1.min.jsを使用していることがわかったので、これらの2つのjqueryファイルに焦点を当てて分析を行った。

jquery/jquery-3.6.0.min.js内で疑わしい悪意のあるコードを発見し、そのコードはブラウザ内のクッキーをJSON処理した後、サイトhttps[:]//aggrtrade-extension[.]com/statistics_collection/index[.]phpに送信していた。

静的分析の後、悪意のある拡張機能がデータを送信する行動をより正確に分析するために、拡張機能をインストールしてデバッグを開始した。(注意:新しいテスト環境で分析を行い、環境内にログインしたアカウントがなく、悪意のあるサイトを自分で制御できるものに変更し、テスト中に敏感なデータが攻撃者のサーバーに送信されないようにする)

テスト環境に悪意のある拡張機能をインストールした後、任意のウェブサイト、例えばgoogle.comを開き、悪意のある拡張機能のbackground内のネットワークリクエストを観察したところ、Googleのクッキーのデータが外部サーバーに送信されていることがわかった。

Weblogサービス上でも、悪意のある拡張機能が送信したクッキーのデータを確認した。

これにより、攻撃者がユーザーの認証情報や証明書などの情報を取得し、ブラウザ拡張機能を使用してクッキーをハイジャックすれば、いくつかの取引サイトで対敲攻撃を行い、ユーザーの暗号資産を盗むことができる。

次に、悪意のあるリンクhttps[:]//aggrtrade-extension[.]com/statistics_collection/index[.]phpを分析する。

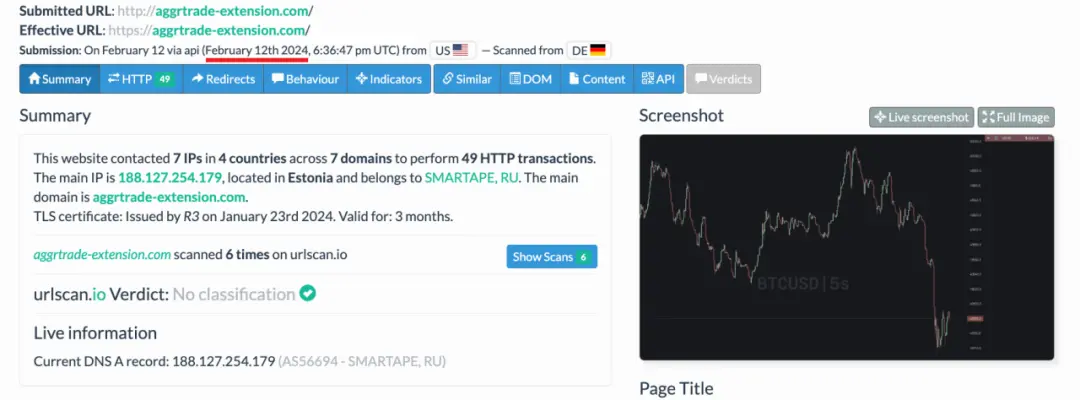

関与するドメイン:aggrtrade-extension[.]com

上図のドメイン情報を解析する:

.ruは典型的なロシア語圏のユーザーのように見えるため、大多数はロシアまたは東欧のハッカーグループである可能性が高い。

攻撃タイムライン:

AGGR(aggr.trade)を模倣した悪意のあるウェブサイトaggrtrade-extension[.]comを分析したところ、ハッカーは3年前から攻撃を計画していた。

4ヶ月前、ハッカーは攻撃を展開した。

InMist脅威インテリジェンス協力ネットワークによると、ハッカーのIPはモスクワにあり、srvape.comが提供するVPSを使用しており、メールアドレスは[email protected]であることがわかった。

展開が成功した後、ハッカーはTwitterで宣伝を開始し、魚がかかるのを待っていた。その後のストーリーは皆さんもご存知の通り、一部のユーザーが悪意のある拡張機能をインストールし、盗まれた。

下図はAggrTradeの公式警告:

まとめ

慢雾安全チームは、ユーザーに対して、ブラウザ拡張機能のリスクは実行可能なファイルを直接実行するのとほぼ同じくらい大きいことを警告しますので、インストール前に必ず慎重に審査してください。また、私信を送ってくる人には注意が必要です。現在、ハッカーや詐欺師は合法的で有名なプロジェクトを装い、資金提供や宣伝などの名目でコンテンツクリエイターをターゲットにした詐欺を行うことが多いです。最後に、ブロックチェーンの暗い森を歩く際には、常に疑いの目を持ち、インストールするものが安全であることを確認し、ハッカーに隙を与えないようにしましょう。