近1億ドルが消失:イランの取引所Nobitexの盗難事件の整理

著者:Lisa \& 23pds

編集:Sherry

背景

2025年6月18日、オンチェーン探偵ZachXBTが、イラン最大の暗号取引所Nobitexがハッキングされた疑いがあることを明らかにし、複数のパブリックチェーンにおける大規模な資産の異常移動が発生した。

(https://t.me/investigations) SlowMistはさらに確認し、事件に関与した資産はTRON、EVM、BTCネットワークを含み、初期の損失は約8,170万ドルと推定される。

(https://x.com/slowmist_team/status/1935246606095593578)

Nobitexも発表を行い、一部のインフラとホットウォレットが確かに無許可のアクセスを受けたことを確認したが、ユーザーの資金の安全性は問題ないと強調した。

(https://x.com/nobitexmarket/status/1935244739575480472)

注目すべきは、攻撃者が資金を移動させただけでなく、大量の資産を特別な焼却アドレスに移入し、「焼却」された資産の価値は約1億ドルに達することだ。

(https://x.com/GonjeshkeDarand/status/1935412212320891089)

タイムライン整理

6月18日

- ZachXBTがイランの暗号取引所Nobitexがハッキングされた疑いがあることを明らかにし、TRONチェーン上で大量の疑わしい出金取引が発生した。SlowMistはさらに確認し、攻撃が複数のチェーンに関与していることを確認し、初期の損失は約8,170万ドルと推定した。

- Nobitexは、技術チームが一部のインフラとホットウォレットが不正アクセスを受けたことを検出し、直ちに外部インターフェースを切断し、調査を開始したと述べた。大多数の資産はコールドウォレットに保存されており影響を受けておらず、今回の侵入は日常的な流動性のために使用される一部のホットウォレットに限られている。

- ハッカー集団Predatory Sparrow (Gonjeshke Darande)がこの攻撃の責任を主張し、24時間以内にNobitexのソースコードと内部データを公開すると宣言した。

(https://x.com/GonjeshkeDarand/status/1935231018937536681)

6月19日

- Nobitexは第4号声明を発表し、プラットフォームがサーバーの外部アクセス経路を完全に封鎖したこと、ホットウォレットの送金は「資金を保護するために安全チームが行った自主的な移動」であると述べた。同時に、公式は盗まれた資産が任意の文字で構成された非標準アドレスのウォレットに移されたことを確認し、これらのウォレットはユーザー資産を焼却するために使用され、合計約1億ドルに達する。

ハッカー集団Predatory Sparrow (Gonjeshke Darande)は、約9,000万ドルの暗号資産を焼却したと主張し、それを「制裁回避ツール」と呼んだ。

ハッカー集団Predatory Sparrow (Gonjeshke Darande)がNobitexのソースコードを公開した。

(https://x.com/GonjeshkeDarand/status/1935593397156270534)

ソースコード情報

攻撃者が公開したソースコード情報に基づき、フォルダ情報は以下の通りである:

具体的には、以下の内容が含まれる:

Nobitexのコアシステムは主にPythonで記述され、K8sを使用してデプロイおよび管理されている。既知の情報を考慮すると、攻撃者は運用の境界を突破し、内部ネットワークに侵入した可能性があるが、ここでは詳細な分析は行わない。

MistTrack分析

攻撃者は、見た目は合法だが実際には制御不能な「焼却アドレス」を使用して資産を受け取った。これらのアドレスの大多数はチェーン上のアドレス形式の検証ルールに適合し、資産を正常に受け取ることができるが、一度資金が移入されると、永久に焼却されることになる。また、これらのアドレスには感情的で挑発的な言葉が含まれ、攻撃的な意味合いを持つ。攻撃者が使用した一部の「焼却アドレス」は以下の通り:

- TKFuckiRGCTerroristsNoBiTEXy2r7mNX

- 0xffFFfFFffFFffFfFffFFfFfFfFFFFfFfFFFFDead

- 1FuckiRGCTerroristsNoBiTEXXXaAovLX

- DFuckiRGCTerroristsNoBiTEXXXWLW65t

- FuckiRGCTerroristsNoBiTEXXXXXXXXXXXXXXXXXXX

- UQABFuckIRGCTerroristsNOBITEX1111111111111111_jT

- one19fuckterr0rfuckterr0rfuckterr0rxn7kj7u

- rFuckiRGCTerroristsNoBiTEXypBrmUM

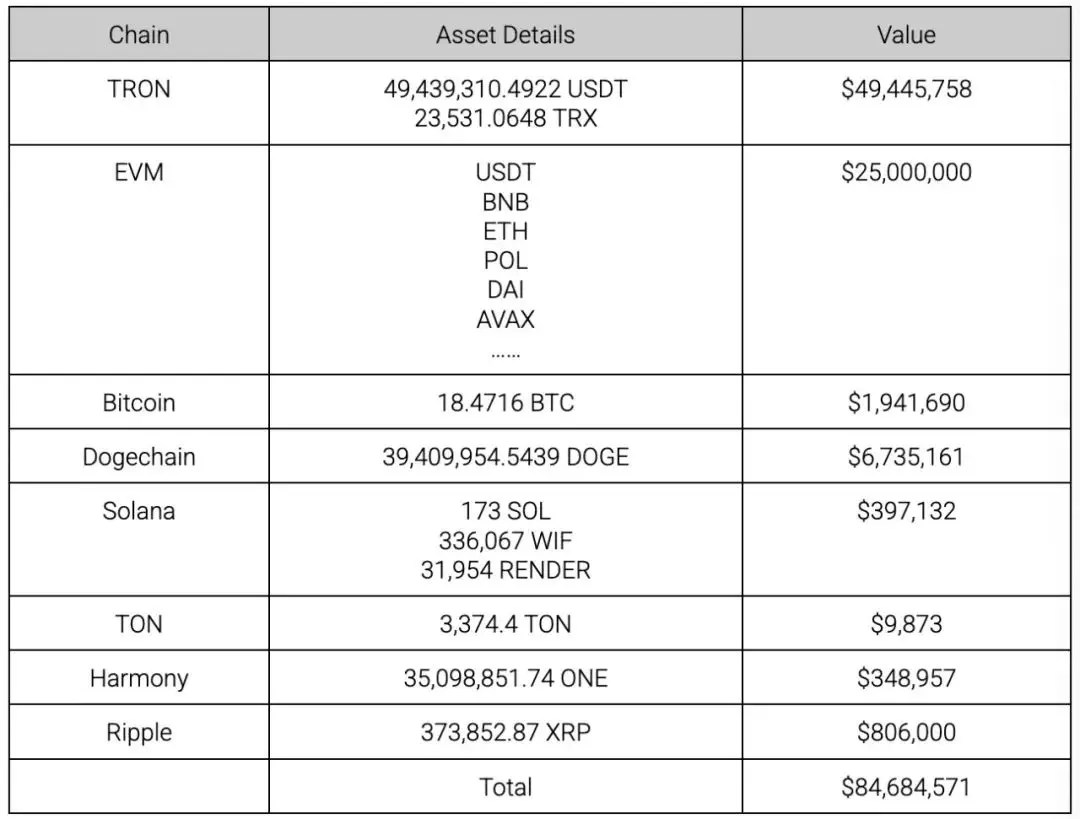

私たちはチェーン上のマネーロンダリングおよび追跡ツールMistTrackを使用して分析を行い、Nobitexの損失の不完全な統計は以下の通りである:

MistTrackの分析によると、攻撃者はTRON上で110,641件のUSDT取引と2,889件のTRX取引を完了した:

攻撃者が盗んだEVMチェーンは主にBSC、Ethereum、Arbitrum、Polygon、Avalancheを含み、各エコシステムの主流コインに加えて、UNI、LINK、SHIBなどの多様なトークンも含まれている。

Bitcoinでは、攻撃者は合計18.4716 BTCを盗み、約2,086件の取引を行った。

Dogechainでは、攻撃者は合計39,409,954.5439 DOGEを盗み、約34,081件の取引を行った。

Solanaでは、攻撃者はSOL、WIF、RENDERを盗んだ:

TON、Harmony、Rippleでは、攻撃者はそれぞれ3,374.4 TON、35,098,851.74 ONE、373,852.87 XRPを盗んだ:

MistTrackは関連アドレスを悪意のあるアドレスリストに追加し、関連するチェーン上の動向を引き続き監視する。

結語

Nobitex事件は再び業界に警告を発する:安全は全体であり、プラットフォームはさらなる安全対策を強化し、特にホットウォレットを使用して日常運営を行うプラットフォームにとっては、より先進的な防御メカニズムを採用する必要がある。SlowMistは以下を推奨する:

- コールドウォレットとホットウォレットの権限およびアクセス経路を厳格に隔離し、ホットウォレットの呼び出し権限を定期的に監査する;

- チェーン上のリアルタイム監視システム(例:MistEye)を採用し、包括的な脅威情報と動的な安全監視をタイムリーに取得する;

チェーン上のマネーロンダリング防止システム(例:MistTrack)と連携し、資金の異常な流れをタイムリーに発見する;

緊急対応メカニズムを強化し、攻撃が発生した後にゴールデンウィンドウ内で効果的に対応できるようにする。

事件の後続はまだ調査中であり、SlowMistのセキュリティチームは引き続きフォローアップし、進展をタイムリーに更新する。