Tiger Research:ビットコインは量子コンピュータに攻撃されるのか?

量子計算の進展はブロックチェーンネットワークに新たなセキュリティリスクをもたらしています。本レポートは Tiger Researchによって作成され、量子脅威に対処するための技術を探求し、ビットコインとイーサリアムがこの変化にどのように備えているかを検討することを目的としています。

核心要点

- Q-Dayシナリオ、つまり量子コンピュータがブロックチェーンの暗号を破ることができるシナリオは、5年から7年以内に到来すると推定されています。ブラックロックもそのビットコインETF申請書でこのリスクを指摘しています。

- 後量子暗号は、通信暗号、取引署名、データの存続という3つのセキュリティレベルで量子攻撃に対する保護を提供します。

- グーグルやAWSなどの企業はすでに後量子暗号を採用し始めていますが、ビットコインとイーサリアムはまだ初期の議論段階にあります。

1. 新技術が未知の問題を引き起こす

もし量子コンピュータが数分でビットコインウォレットを破ることができるなら、ブロックチェーンのセキュリティは維持できるのでしょうか?

ブロックチェーンセキュリティの核心はプライベートキーの保護です。誰かのビットコインを盗むためには、攻撃者はプライベートキーを取得する必要がありますが、現行の計算方式では実際には不可能です。チェーン上で見えるのはパブリックキーだけであり、スーパーコンピュータを使用しても、パブリックキーからプライベートキーを導き出すには数百年かかります。

量子コンピュータはこのリスク状況を変えました。古典的なコンピュータは0または1を順次処理しますが、量子システムは同時に2つの状態を処理できます。この能力により、理論的にはパブリックキーからプライベートキーを導き出すことが可能になります。

専門家は、現代の暗号を破ることができる量子コンピュータが2030年頃に登場する可能性があると推定しています。この予想される瞬間はQ-Dayと呼ばれ、実際の攻撃が可能になるまでには5年から7年の時間があることを示しています。

出典:SEC

規制当局や主要機関はこのリスクを認識しています。2024年、アメリカ国立標準技術研究所は後量子暗号の標準を導入しました。ブラックロックもそのビットコインETF申請書で、量子計算の進展がビットコインのセキュリティを脅かす可能性があると指摘しています。

量子計算はもはや遠い理論的問題ではありません。実際の準備が必要な技術的問題となっています。

2. 量子計算がブロックチェーンセキュリティに挑戦する

ブロックチェーン取引がどのように機能するかを理解するために、簡単な例を見てみましょう:エッコがライアンに1BTCを送信します。

エッコが「私はライアンに1BTCを送信します」という声明を含む取引を作成する際、彼はユニークな署名を添付する必要があります。この署名は彼のプライベートキーを使ってのみ生成できます。

その後、ライアンとネットワーク内の他のノードはエッコのパブリックキーを使用して、その署名が有効かどうかを検証します。パブリックキーは署名を検証できるが、署名を再生成することはできないツールのようなものです。エッコのプライベートキーが秘密に保たれている限り、誰も彼の署名を偽造することはできません。

これがブロックチェーン取引のセキュリティの基礎を形成しています。

プライベートキーはパブリックキーを生成できますが、パブリックキーはプライベートキーを明らかにすることはできません。これは楕円曲線デジタル署名アルゴリズムによって実現されており、楕円曲線暗号に基づいています。ECDSAは、ある方向の計算が簡単であり、逆方向の計算が計算上不可能であるという数学的非対称性に依存しています。

量子計算の進展に伴い、この障壁は弱まっています。重要な要素は量子ビットです。

古典的なコンピュータは0または1を順次処理します。量子ビットは同時に2つの状態を表すことができ、大規模な並列計算を実現します。十分な数の量子ビットを持つ量子コンピュータは、古典的なコンピュータが数十年かかる計算を数秒で完了することができます。

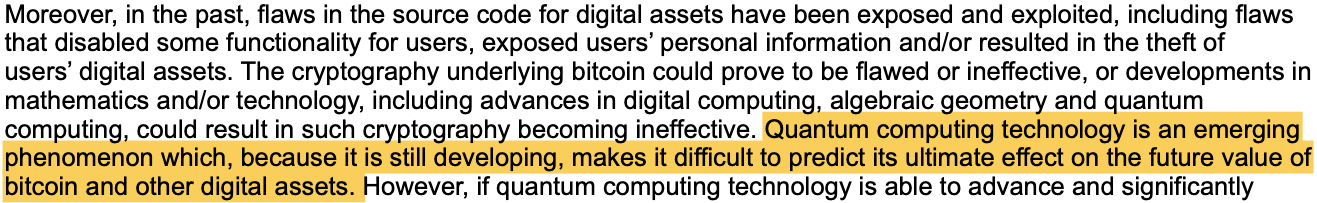

ブロックチェーンのセキュリティに直接的なリスクをもたらす2つの量子アルゴリズムがあります。

ショアのアルゴリズムは、パブリックキーからプライベートキーを導き出す手段を提供し、パブリックキー暗号を弱体化させます。グローバーのアルゴリズムは、ブルートフォース検索を加速させ、ハッシュ関数の有効な強度を低下させます。

2.1 ショアのアルゴリズム:直接的な資産盗難

今日のほとんどのインターネットセキュリティは、2つの公鍵暗号システムに依存しています:RSAとECC。

今日のほとんどのインターネットセキュリティは、2つの公鍵暗号システムに依存しています:RSAとECC。これらは、整数分解や離散対数などの困難な数学的問題を利用して外部攻撃に対抗します。ブロックチェーンは、ECCに基づく楕円曲線デジタル署名アルゴリズムを使用して同じ原理を適用しています。

現行の計算能力では、これらのシステムを破るには数十年かかるため、実際に安全であると見なされています。

ショアのアルゴリズムはこれを変えます。ショアのアルゴリズムを実行する量子コンピュータは、大きな整数の分解や離散対数計算を高速で実行でき、この能力がRSAとECCを破ることができます。

ショアのアルゴリズムを利用することで、量子攻撃者はパブリックキーからプライベートキーを導き出し、対応するアドレス内の資産を自由に移動させることができます。取引を行ったことのあるアドレスはリスクにさらされており、そのパブリックキーがチェーン上で可視化されるためです。これにより、数百万のアドレスが同時にリスクにさらされる可能性があります。

2.2 グローバーのアルゴリズム:取引の傍受

ブロックチェーンのセキュリティは、対称鍵暗号(AESなど)やハッシュ関数(SHA-256など)にも依存しています。

AESはウォレットファイルや取引データを暗号化するために使用され、正しい鍵を見つけるにはすべての可能な組み合わせを試す必要があります。SHA-256は作業証明の難易度調整をサポートし、マイナーは規定条件を満たすハッシュ値を繰り返し検索する必要があります。

これらのシステムは、取引がメモリプールで待機している間、他のユーザーがそれがブロックにパッケージ化される前に分析または偽造するための十分な時間がないと仮定しています。

グローバーのアルゴリズムはこの仮定を弱体化させます。量子重ね合わせを利用して検索プロセスを加速し、AESとSHA-256の有効なセキュリティレベルを低下させます。量子攻撃者はメモリプール内の取引をリアルタイムで分析し、同じ入力(UTXO)を使用して出力を異なるアドレスにリダイレクトする偽造バージョンを生成できます。

これにより、量子コンピュータを装備した攻撃者が取引を傍受し、資金が予期しない目的地に移動するリスクが生じます。取引所からの引き出しや通常の送金がこのような傍受の一般的なターゲットになる可能性があります。

3. 後量子暗号

量子計算時代において、ブロックチェーンのセキュリティをどのように維持するか?

未来のブロックチェーンシステムは、量子攻撃の下でも安全を保つことができる暗号アルゴリズムを必要とします。これらのアルゴリズムは後量子暗号技術と呼ばれています。

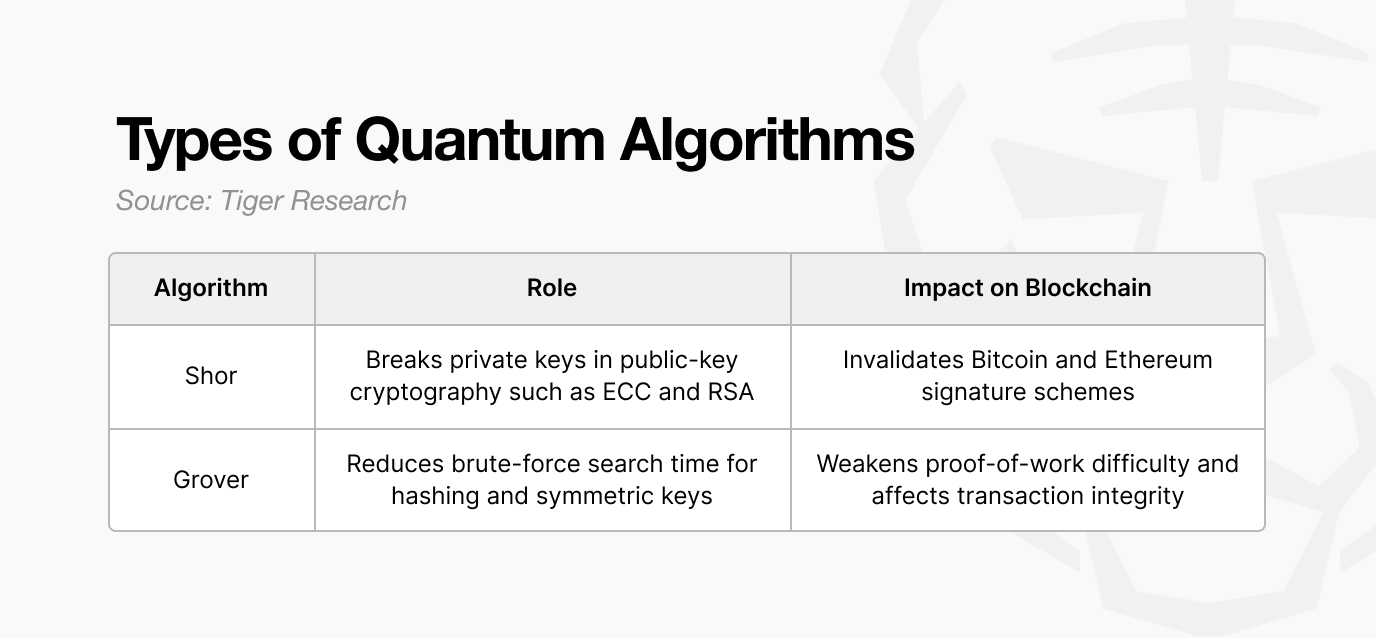

アメリカ国立標準技術研究所は、3つの主要なPQC標準を提案しており、ビットコインとイーサリアムコミュニティはそれを長期的な安全の基盤として採用することを議論しています。

3.1 Kyber:ノード間通信の保護

Kyberは、ネットワーク上の2者が対称鍵を安全に交換できるように設計されたアルゴリズムです。

長年にわたりインターネットインフラを支えてきた従来の方法、例えばRSAやECDHは、ショアのアルゴリズムの攻撃を受けやすく、量子環境下での露出リスクがあります。Kyberは、量子攻撃に対しても抵抗力があると考えられている格子に基づく数学的問題(Module-LWE)を使用することでこの問題を解決します。この構造は、データが転送中に傍受または解読されるのを防ぎます。

Kyberはすべての通信経路を保護します:HTTPS接続、取引所API、ウォレットからノードへのメッセージング。ブロックチェーンネットワーク内では、ノードが取引データを共有する際にもKyberを使用でき、第三者による監視や情報の抽出を防ぎます。

実際、Kyberは量子計算時代におけるネットワーク伝送層のセキュリティを再構築しました。

3.2 Dilithium:取引署名の検証

Dilithiumは、取引がプライベートキーの合法的な保有者によって作成されたことを検証するためのデジタル署名アルゴリズムです。

ブロックチェーンの所有権は「プライベートキーで署名し、パブリックキーで検証する」というECDSAモデルに依存しています。問題は、ECDSAがショアのアルゴリズムの攻撃を受けやすいことです。パブリックキーにアクセスすることで、量子攻撃者は対応するプライベートキーを導き出し、署名の偽造や資産の盗難を実現できます。

Dilithiumは、Module-SISとLWEを組み合わせた格子に基づく構造を使用することでこのリスクを回避します。攻撃者がパブリックキーと署名を分析しても、プライベートキーは推測できず、この設計は量子攻撃に対して安全性を保持します。Dilithiumを適用することで、署名の偽造、プライベートキーの抽出、大規模な資産の盗難を防ぐことができます。

それは資産の所有権を保護するだけでなく、各取引の真正性も保護します。

3.3 SPHINCS+:長期記録の保存

SPHINCS+は、多層ハッシュツリー構造を使用します。各署名はそのツリー内の特定のパスを通じて検証され、単一のハッシュ値からその入力を逆算することができないため、このシステムは量子攻撃に対しても安全性を保持します。

エッコとライアンの取引がブロックに追加されると、その記録は永続的なものとなります。これは文書の指紋に比喩できます。

SPHINCS+は取引の各部分をハッシュ値に変換し、ユニークなパターンを作成します。文書内の1文字でも変更されると、その指紋は完全に変わります。同様に、取引のいかなる部分を変更しても、全体の署名が変わります。

数十年後であっても、エッコとライアンの取引を変更しようとする試みは即座に検出されます。SPHINCS+が生成する署名は比較的大きいですが、長期間にわたって検証可能な金融データや政府記録を保持する必要がある場合に非常に適しています。量子コンピュータはこの指紋を偽造または複製することが難しいでしょう。

要するに、PQC技術は標準的な1BTCの送金に対して量子攻撃に対する3層の保護を構築します:Kyberは通信暗号、Dilithiumは署名検証、SPHINCS+は記録の完全性を担保します。

4. ビットコインとイーサリアム:異なる道を歩む

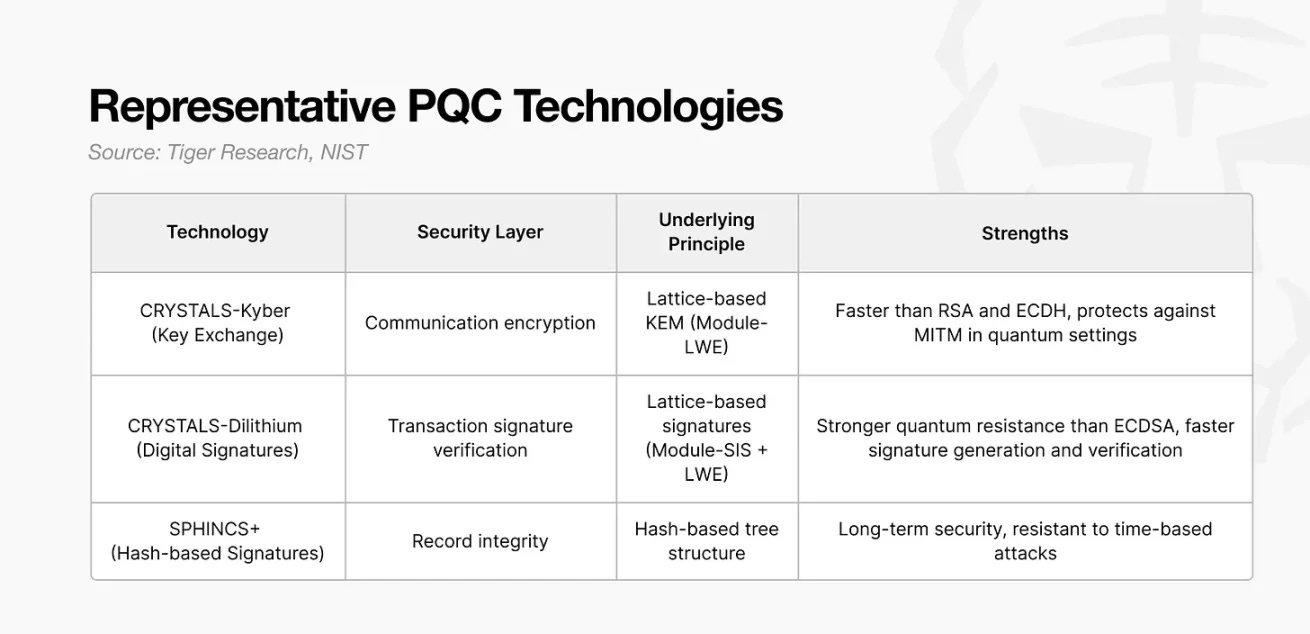

ビットコインは不変性を強調し、イーサリアムは適応性を優先します。これらの設計理念は過去の出来事によって形成され、各ネットワークが量子計算の脅威にどのように対処するかに影響を与えています。

4.1 ビットコイン:変更を最小限に抑えることで既存のチェーンを保護

ビットコインの不変性の強調は、2010年の価値溢出事件に遡ります。あるハッカーが脆弱性を利用して1840億BTCを創出し、コミュニティはソフトフォークを通じて5時間以内にその取引を無効にしました。この緊急行動の後、「確認された取引は決して変更されてはならない」という原則がビットコインのアイデンティティの核心となりました。この不変性は信頼を維持しましたが、迅速な構造的変更を困難にしました。

この理念はビットコインが量子セキュリティに対処する方法にも引き継がれています。開発者はアップグレードが必要であることに同意していますが、ハードフォークによる全チェーンの置き換えはネットワークのコンセンサスにとってリスクが大きすぎると見なされています。したがって、ビットコインは混合移行モデルを通じて漸進的な移行を模索しています。

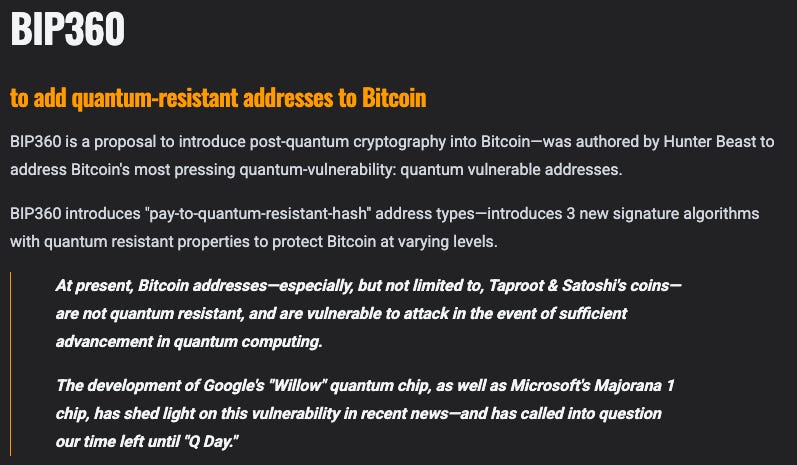

出典:bip360.org

この理念はビットコインが量子セキュリティに対処する方法にも引き継がれています。開発者はアップグレードが必要であることに同意していますが、ハードフォークによる全チェーンの置き換えはネットワークのコンセンサスにとってリスクが大きすぎると見なされています。したがってビットコインは混合移行モデルを通じて漸進的な移行を模索しています。

もし採用されれば、ユーザーは従来のECDSAアドレスと新しいPQCアドレスを同時に使用できるようになります。たとえば、エッコの資金が古いビットコインアドレスに保管されている場合、彼はQ-Dayが近づくにつれて徐々にそれをPQCアドレスに移行することができます。ネットワークが2つのフォーマットを同時に認識するため、セキュリティが向上し、破壊的な移行を強制することはありません。

課題は依然として大きいです。数億のウォレットを移行する必要があり、プライベートキーを失ったウォレットに対する明確な解決策はありません。コミュニティ内の異なる意見もチェーンフォークのリスクを高める可能性があります。

4.2 イーサリアム:柔軟なアーキテクチャによる迅速な移行の実現

イーサリアムの適応性の原則は、2016年のDAOハッキング攻撃に由来します。約360万ETHが盗まれた際、ヴィタリック・ブテリンとイーサリアム財団はこの盗難を逆転させるためにハードフォークを実行しました。

この決定はコミュニティをイーサリアム(ETH)とイーサリアムクラシック(ETC)に分裂させました。それ以来、適応性はイーサリアムの決定的な特徴となり、迅速な変革を実現するための重要な要素となっています。

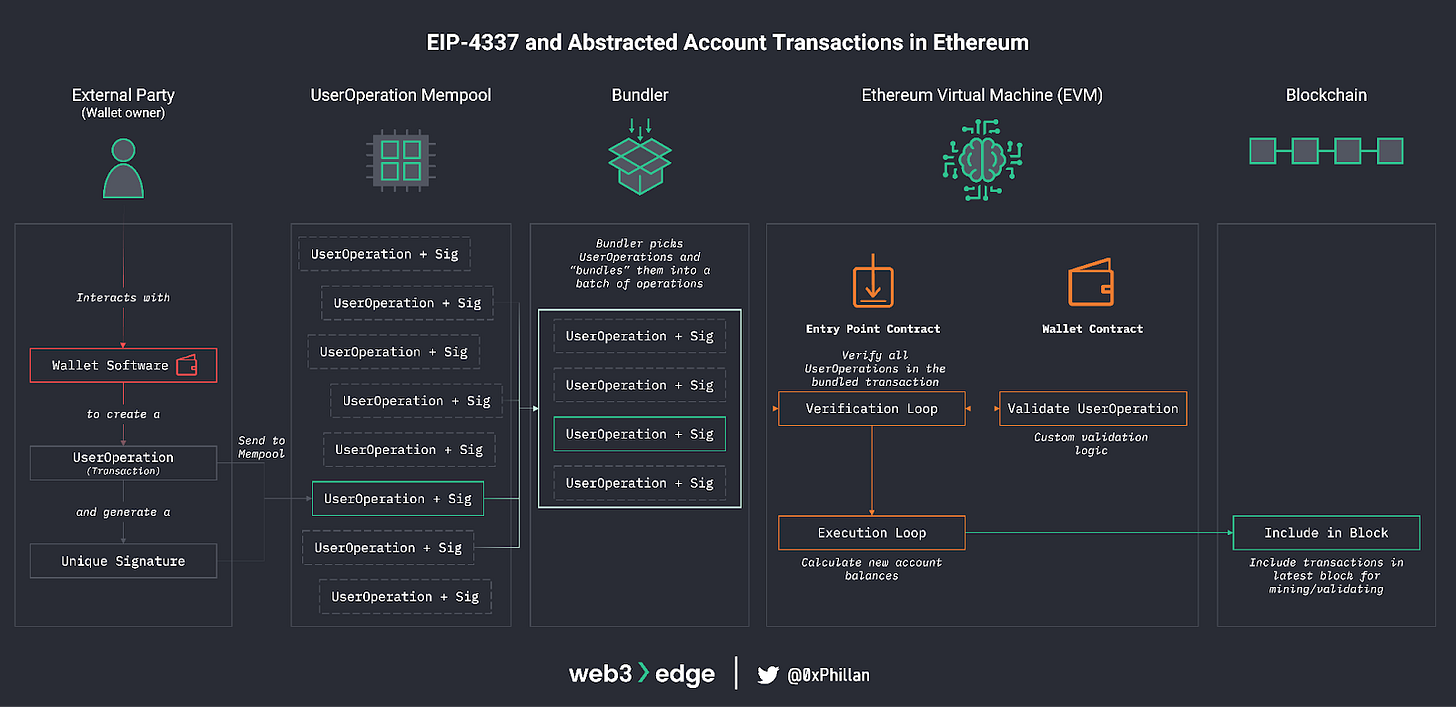

出典:web3edge

歴史的に、すべてのイーサリアムユーザーは外部アカウントに依存しており、これらのアカウントはECDSA署名アルゴリズムを通じてのみ取引を送信できます。すべてのユーザーが同じ暗号モデルに依存しているため、署名スキームを変更するには全ネットワーク規模のハードフォークが必要です。

EIP-4337はこの構造を変え、アカウントがスマートコントラクトのように機能できるようにしました。各アカウントは独自の署名検証ロジックを定義でき、ユーザーはネットワーク全体を変更することなく代替の署名スキームを採用できます。署名アルゴリズムは現在、プロトコル全体のアップグレードではなく、アカウントレベルで置き換えることができます。

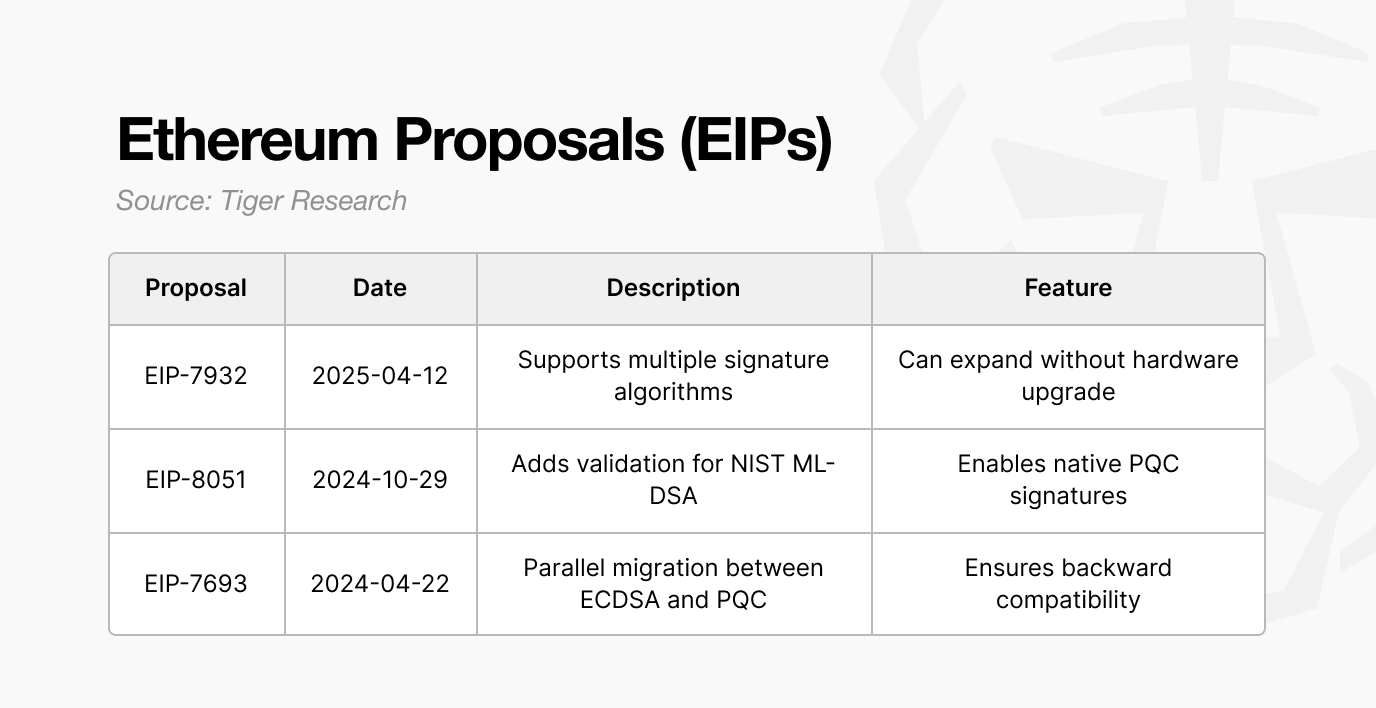

この基盤の上に、PQCの採用を支持するいくつかの提案が登場しています:

- EIP-7693:ECDSAとの互換性を維持しつつ、PQC署名への段階的移行をサポートする混合移行パスを導入します。

- EIP-8051:実際のネットワーク条件下でPQC署名をテストするために、チェーン上でNIST PQC標準を適用します。

- EIP-7932:プロトコルが同時に複数の署名アルゴリズムを認識し、検証できるようにし、ユーザーが好みの方法を選択できるようにします。

実際には、ECDSAウォレットに基づくユーザーは、量子脅威が迫るときにDilithiumベースのPQCウォレットに移行できます。この移行はアカウントレベルで行われ、全チェーンを置き換える必要はありません。

要するに、ビットコインは現在の構造を維持しながらPQCを並行して統合しようとしており、イーサリアムはそのアカウントモデルを再設計してPQCを直接取り入れようとしています。両者は量子耐性という同じ目標を追求していますが、ビットコインは保守的な進化に依存し、イーサリアムは構造的な革新を採用しています。

5. ブロックチェーンが議論している間に、世界は変わった

グローバルなインターネットインフラは新しいセキュリティ基準に移行し始めています。

集中化された意思決定を支えるWeb2プラットフォームは迅速に行動しています。グーグルは2024年4月からChromeブラウザで後量子鍵交換をデフォルトで有効にし、数十億台のデバイスに展開します。マイクロソフトは2033年までにPQCを全面的に採用することを目指した全組織的な移行計画を発表しました。AWSは2024年末から混合PQCを使用し始めます。

ブロックチェーンは異なる状況に直面しています。ビットコインのBIP-360はまだ議論中であり、イーサリアムのEIP-7932は数ヶ月前に提出されたが、まだ公開テストネットはありません。ヴィタリック・ブテリンは漸進的な移行パスを概説しましたが、量子攻撃が実際に可能になる前に移行が完了するかどうかは不明です。

デロイトの報告書によると、約20%から30%のビットコインアドレスがそのパブリックキーを露出しています。これらは現在安全ですが、2030年代に量子コンピュータが成熟すると、ターゲットになる可能性があります。その段階でネットワークがハードフォークを試みると、分裂の可能性が高いです。ビットコインの不変性へのコミットメントは、そのアイデンティティの基盤ですが、迅速な変革を困難にしています。

最終的に、量子計算は技術的な課題だけでなく、ガバナンスの課題も提起します。Web2はすでに移行を開始しています。ブロックチェーンはどのように始めるかを議論しています。決定的な問題は、誰が最初に行動するかではなく、誰が安全に移行を完了できるかです。