Wintermute 개인 키가 "무차별 대입 공격"을 당해 1.6억 달러의 손실을 입었으며, 의심되는 원인은 이미 경고가 있었던 것으로 보인다

作者:Loopy Lu,ODAILY星球日报

9월 20일, Wintermute가 해킹당했습니다.

이번 공격 사건은 Wintermute에 손실을 안겼을 뿐만 아니라 간과하기 쉬운 위험 요소를 드러냈습니다. 해커는 비교적 드문 공격 방식인 "개인 키 해킹"을 사용했으며, 이는 모든 코인 보유자에게 경고를 울리는 사건입니다. 그러나 과도하게 걱정할 필요는 없습니다. 이번 개인 키 해킹은 타원 곡선 암호화 알고리즘의 위협이 아니라 개인 키 보조 생성 도구의 보안 취약점 때문입니다. 투자자가 유사한 위험을 가진 도구를 사용하지 않았다면 동일한 위험에 직면하지 않을 것입니다.

Wintermute는 잘 알려진 암호화폐 시장 조성업체로, 암호화폐에서 유동적이고 효율적인 시장을 만드는 데 전념하고 있습니다. 오늘 오후, 창립자 Evgeny Gaevoy는 소셜 미디어에 글을 올리며 Wintermute가 DeFi 해커 공격으로 1억 6천만 달러를 잃었다고 밝혔습니다.

공격 수법이 기이하며, 해커가 지갑 개인 키를 탈취하다

이전의 "취약점", "플래시 론", "가격 조작" 등 일반적인 공격 방식과는 달리, 이번 해커의 도난 방식은 더욱 드문 무차별 공격이었습니다.

Beosin 보안 팀은 공격자가 0x0000000fe6a… 주소를 통해 0x00000000ae34… 계약의 0x178979ae 함수를 호출하여 0x0248 주소(공격자 계약)로 송금하는 것을 빈번하게 이용했다고 발견했습니다. 계약을 역컴파일한 결과, 0x178979ae 함수를 호출하려면 권한 검증이 필요하며, 함수를 통해 확인한 결과 0x0000000fe6a 주소가 setCommonAdmin 권한을 가지고 있고, 해당 주소가 공격 이전에 계약과 정상적인 상호작용을 했음을 확인할 수 있었습니다. 따라서 0x0000000fe6a의 개인 키가 유출되었음을 확신할 수 있습니다.

여러 보안 팀은 Wintermute가 소유한 스마트 계약 및 EOA 지갑이 공격자에게 도난당했다고 공개적으로 밝혔습니다. 도난당한 지갑 주소를 관찰하면 해당 주소가 매우 "규칙적"이며, 7자리 숫자 0으로 시작하는 것을 쉽게 발견할 수 있습니다. 이번 지갑 도난은 Wintermute가 Profanity를 사용한 것과 관련이 있을 수 있습니다.

Profanity는 EVM 멋진 주소 생성 도구로, 사용자가 사용자 정의 문자 조합을 포함한 지갑 주소를 생성할 수 있게 해줍니다.

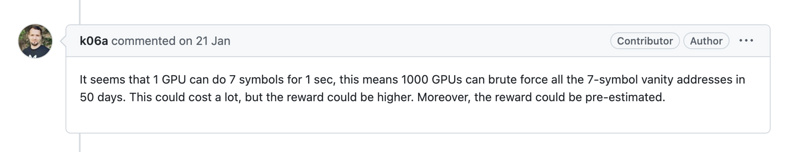

Profanity의 github 댓글에서는 이전 개발자들이 해당 프로젝트에 대해 논의한 내용을 볼 수 있습니다.

1inch의 공동 창립자는 올해 1월에 이미 이 도구의 보안성에 결함이 있음을 지적했습니다: "1개의 GPU로 1초에 7개의 기호를 계산할 수 있으며, 1000개의 GPU로 50일 동안 계산하면 이 도구의 모든 주소를 해킹할 수 있습니다." 이후 개발자는 이 프로젝트의 readme 설명에 보안 경고를 추가하고 사용자에게 "현재 상황에서 이 도구를 계속 사용하는 것을 권장하지 않습니다."라고 알렸습니다.

이러한 사전 경고에도 불구하고, 명백히 여전히 주의를 기울이지 않은 사람들이 있었습니다.

위험 경고는 이미 발신되었으나 주목받지 못하다

Wintermute 수일 전, Profanity의 보안 위험이 업계에서 주목받았습니다.

9월 15일, 1inch Network 공식 블로그는 Profanity에 보안 위험이 존재한다고 발표했습니다. "만약 당신의 지갑 주소가 Profanity 도구로 생성된 것이라면, 당신의 자산은 더 이상 안전하지 않습니다. 가능한 빨리 모든 자산을 다른 지갑으로 옮기세요!"

1inch의 연구에 따르면, 해커는 Profanity의 취약점을 다음과 같은 방식으로 이용했습니다:

- 가짜 주소에서 공개 키를 얻습니다 (송금 서명 복원).

- 이를 결정론적으로 200만 개의 공개 키로 확장합니다.

- 반복적으로 범위를 줄여가며 시드 공개 키를 얻습니다.

이러한 방식으로 해커는 Profanity로 생성된 모든 주소의 개인 키를 얻을 수 있습니다.

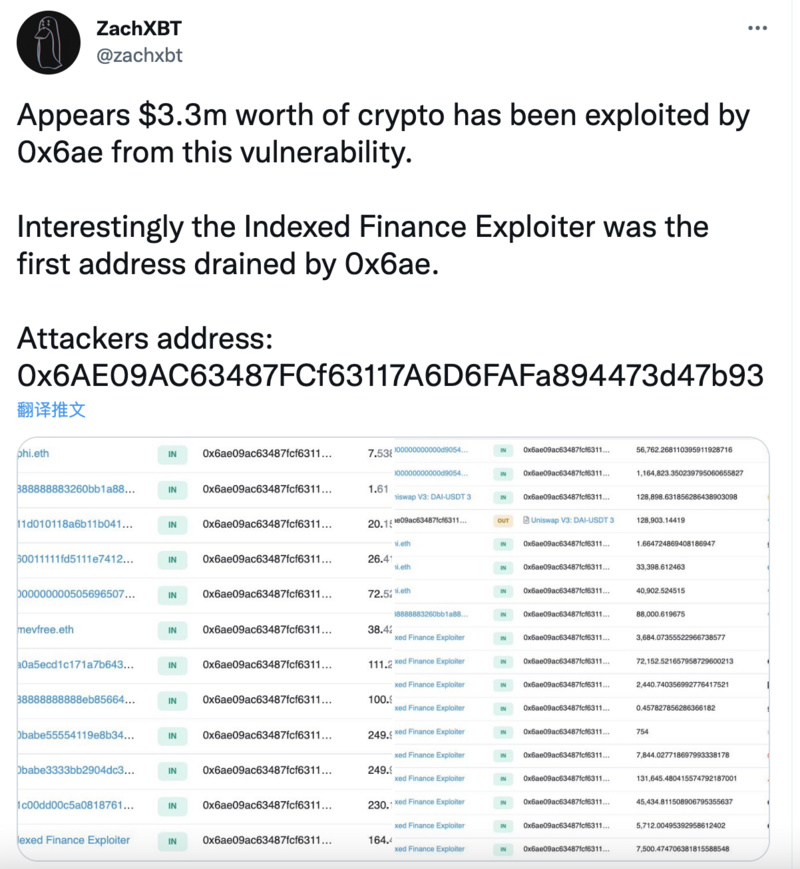

블록체인 연구자 ZachXBT가 수행한 조사에 따르면, 해커들이 이 취약점을 통해 탈취한 자산은 이미 330만 달러를 초과했습니다.

비록 도난 5일 전 이 연구 기사가 발표되었지만 (해당 프로젝트의 github에서의 논의는 1월로 거슬러 올라갑니다), 이 보안 위험은 여전히 주목받지 못했습니다. 결국, Wintermute는 1억 6천만 달러의 대가로 Profanity의 보안 취약점을 우리에게 익숙하게 만들었습니다.

Wintermute는 이번 사건이 시장에 충격을 주지 않을 것이라고 밝혔습니다

여러 보안 기관의 확인에 따르면, 공격자 주소는 "0xe74b28c2eAe8679e3cCc3a94d5d0dE83CCB84705"로 잠금되었습니다. 공격자의 스마트 계약은 "0x0248f752802b2cfb4373cc0c3bc3964429385c26"입니다.

이번 공격 이후, 영향을 받은 지갑 외에도 Wintermute가 출시한 탈중앙화 거래소 Bebop도 영향을 받았습니다. Bebop 공식 트위터는 해당 플랫폼이 거래를 중단했으며, 며칠 내에 복구될 것이라고 발표했습니다. 또한 그들의 계약은 영향을 받지 않으며, 사용자의 자산과 개인 키에도 안전 문제가 없다고 밝혔습니다.

Wintermute는 해커가 침해한 90개 자산 중 단 두 개의 명목 가치가 100만 달러를 초과(250만 달러를 초과하지 않음)하므로 시장에 큰 매도 압력을 주지 않을 것으로 예상하고 있습니다. 또한 그들의 CeFi 및 OTC 사업도 영향을 받지 않았습니다.

동시에, Evgeny Gaevoy는 Wintermute의 현재 지급 능력이 남은 자본의 두 배라고 밝혔으며, Wintermute의 서비스는 오늘과 앞으로 며칠간 중단될 수 있지만, 이후 정상적으로 복구될 것이라고 전했습니다.

현재 Wintermute는 공격자를 "화이트 해커"로 간주할 의향이 있으며, 공격자가 Wintermute와 적극적으로 연락하기를 촉구하고 있습니다.