Vitalikの最新論文を解読:プライバシープール、コンプライアンスがプライバシーと中央集権を犠牲にすることなく実現される

執筆:深潮TechFlow

昨日、Vitalikとバーゼル大学の学者たちが共同で「ブロックチェーンのプライバシーと規制コンプライアンス:実用的な均衡に向けて」という論文を発表し、Twitterで広く注目を集めました。

市場が冷え込んでいる時に、なぜこのような論文に注目すべきなのでしょうか?

Vitalikの考えや記事は、新しい物語や技術の発展方向に大きな影響を与えます。また、他のブロックチェーン分野の著名な専門家や学者も、ブロックチェーン技術や発展のトレンドについて独自の見解を持っています。

さらに、論文が探討するブロックチェーンのプライバシーとコンプライアンスの問題は、暗号業界の将来の発展方向やコンプライアンスの選択に関わる重要なテーマです。ユーザーのプライバシーを保護しつつ、規制要件を満たすバランスを見つけることは、暗号業界が直面する緊急の課題です。

論文を通読した結果、提案されたPrivacy Poolsプロトコルは、プライバシーとコンプライアンスの両立を実現するための実行可能な技術的解決策を提供しています。これにより、Tornado Cashが規制により地獄に落ちる悲劇が再び繰り返されることはないかもしれません。

しかし、この論文は学術的かつ技術的であり、一般のユーザーには理解しにくい部分が多く含まれています。

そのため、深潮研究院はこの論文を解読し、要点をわかりやすい言葉で説明し、より多くの人々がプライバシーとコンプライアンスという重要なテーマ、及びその技術的な道筋や可能な解決策を理解できるように努めています。

著者は誰ですか?

まず、この論文はVitalikが主導し、専門的な学界や業界の関係者が共同で執筆しました。

Vitalikが第一著者を務めています。彼は暗号通貨分野で重要な影響力と名声を持っており、提案された解決策に対する注目を集めることができます。

他の共同著者には、Jacob Illum、暗号業界の研究機関Chainalysisの研究員;

mat nadler、バーゼル大学の博士課程の学生で、関連するDeFiやEVMの開発プロジェクトに関わっています;

Fabian Schär、バーゼル大学の教授で、研究分野はパブリックチェーンとDeFiプロトコル;

Ameen Soleimani、複数の著名な暗号プロジェクトの創設者で、実践的な経験が豊富です。

背景:プライバシーと規制の矛盾、Tornado Cashの悲劇

パブリックブロックチェーンの設計は取引の透明性を重視しており、誰でも取引を検証でき、中央集権的な第三者に依存しません。しかし、これによりプライバシーの問題が生じます。なぜなら、ブロックチェーン上には各アドレスのすべての取引が記録されており、アドレスが追跡され、分析される可能性があるからです。

ビットコインのホワイトペーパーは、ブロックチェーンが公開鍵の匿名性を通じてプライバシーを保障できると考えていますが、この保護は不十分であることが証明されています。さまざまなブロックチェーン分析ツールがアドレスと取引を関連付けることができるため、パブリックチェーンのプライバシー保護を向上させるためのより強力な暗号技術が必要です。

ZcashやTornado Cashのような一般的なゼロ知識証明を採用したシステムは、匿名集をすべての取引に拡大し、プライバシー保護を向上させることができます。しかし、Tornado Cashは一部のハッカーによって悪用され、最終的にそのスマートコントラクトアドレスはOFACによって制裁を受けました。

Tornado Cashに関する問題について、深潮は以前の規制制裁についてあまり知らない読者のためにいくつかの技術的背景を補足します:

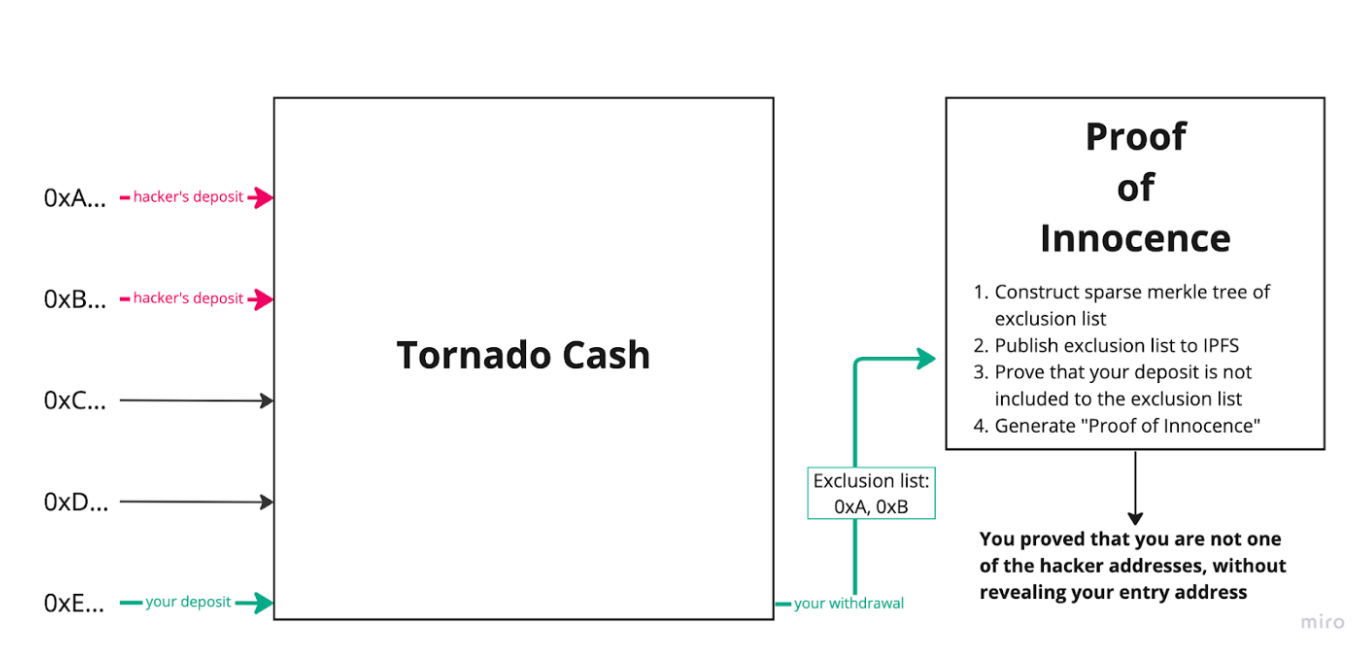

Tornado Cashは、ゼロ知識証明に基づくプライバシー強化プロトコルであり、匿名取引を実現します。ユーザーは資金を預け入れ、別のアドレスから引き出すことができ、ブロックチェーン上では預け入れと引き出しのみが見え、両者の対応関係は見えないため、匿名性を持っています。

しかし、このプロトコルは一部のハッカー組織によって悪用され、彼らはこのプロトコルを通じてマネーロンダリングを行いました。例えば、北朝鮮のハッカー組織がTornado Cashを通じてマネーロンダリングを行ったという証拠があります。

そのため、アメリカ財務省のOFACは最終的にTornado Cashのスマートコントラクトアドレスを制裁リストに追加しました。規制当局は、このプロトコルがマネーロンダリングを容易にし、金融犯罪の取り締まりに不利であると考えています。

Tornado Cashの重要な問題は、合法的なユーザーがプロトコルに引き寄せられた犯罪活動と切り離すことが難しいことです。

しかし、この証明の作成はTornado Cashの中央集権的なサーバーに依存する必要があります。ユーザーはサーバーに引き出しの具体的な情報を提供し、サーバーは自分が持っているデータベースを利用して、この引き出しがどの預け入れに対応しているかを確認し、その証明を生成します。

- これにより、中央集権的な仲介者に依存する必要があります。なぜなら、Tornado Cashだけが完全なデータベースを持ち、正しい証明を生成できるからです。一般のユーザーは証明の正確性を確認できず、ユーザーと規制当局は信じるしかありません。

私たちは、プライバシーを暴露せず、去中心化を維持したまま、資金の出所がクリーンで合法であることを証明し、規制当局を納得させる方法を切実に必要としています。

したがって、この論文は、ユーザーがカスタマイズされた関連集合から資金が来ていることを証明できるPrivacy Poolsプロトコルという実行可能な技術的解決策を提案しています。これは、プライバシーと規制が共存するための第一歩かもしれません。

zk+関連集、問題解決の鍵

上記の背景説明から、私たちは解決すべき問題、つまりプライバシーと去中心化を同時に保証し、自分の資金が「無実」であることを証明する必要があることを理解しました。

プライバシーを保証するために、私たちはzkを思い浮かべることが容易です。実際、Vitalikのこの最新の論文でも、特にプライバシー問題の解決におけるzk-SNARKの価値が認められています:

ゼロ知識:プライベートデータを漏らさず、声明が正しいことを証明するだけです。

簡潔性:証明は短く、検証は迅速で、計算が複雑でも非常に効率的です。

しかし、zk-SNARKだけでは一部の問題しか解決できません:取引が行われたことを証明できますが、取引の詳細を隠すことはできません。

問題を根本的に解決するためには、実際には取引の詳細を隠したまま、その取引の出所に問題がないことを証明する必要があります。

そこで、この論文はzkともう一つの方法を結びつけました --- 関連集(Association Set)。

いわゆる関連集とは、ユーザーが資金の出所がカスタマイズされた集合から来ていることを証明することを意味します。完全に隠すのでも完全に公開するのでもなく、例えば、1BTCを転送した場合、この1BTCは他の複数の取引から累積されたものであり、これらの他の取引が関連集となります。

関連集は大きくも小さくもでき、ユーザーがその構成と範囲を自由に決定できます。大きなanon setを使用してプライバシーを向上させることも、小さなsetを使用してコンプライアンスを証明することもできます。

関連集の概念を理解した後、zk+関連集がどのようにプライバシーを保証しつつ、資金の出所を証明できるかを見てみましょう:

ユーザーが預金する際、zkを通じてsecret(秘密鍵)が生成され、公開のcoin IDが計算されます。(私とお金の関連を示す)

ユーザーが引き出す際にはnullifierを提出し、このsecretを使用したことを証明します。(お金が私のものであることを証明)

ユーザーはzk技術を通じて、私のcoin IDが全体集合と私が宣言した関連集の両方に存在することを証明するだけです。(お金がクリーンであることを証明)

外部からは取引回数とこのお金の帰属集合のみが見えますが、転送双方の具体的な情報は得られません。

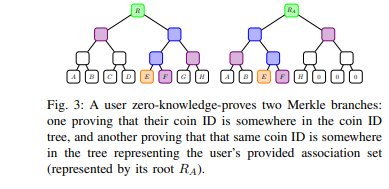

少し技術的な話をすると、原論文のこのメルクルツリーの図を見てみましょう。図のメルクルツリーは実際にはCoin IDの組み合わせであり、取引自体がzkによって隠され、詳細は見えず、ツリー構造の中にCoin IDが保存されています。

左側のツリーは現在発生しているすべての取引を示しており、その中には私自身の取引も含まれている可能性があります。今、このお金の出所に問題がないことを証明するために、私は右側のツリーが必要です --- これは私がカスタマイズした関連集を示しており、私のお金と他の取引の関連が含まれています。私が右側の取引の過去を正しく説明できれば、現在のお金の出所を示すことができます。

大きな概念として、これはプライバシープール(Privacy Pool)に似ています。右側の関連集には私のお金の来歴がありますが、ゼロ知識証明を通じて、私はお金の来歴が真実であることを証明できますが、取引の詳細を伝える必要はありません。

Privacy Poolsの実際の使用例

論文は、Privacy Poolの応用を示す非常に生き生きとした例を挙げています。

- 背景設定:

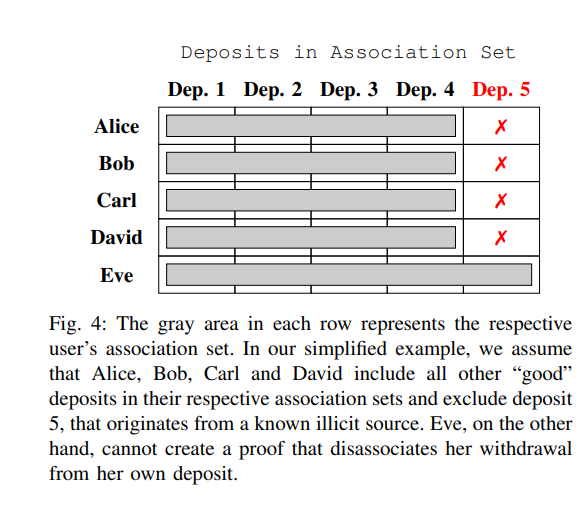

5人のユーザーがいます:Alice、Bob、Carl、David、Eve。

前の4人は誠実ですが、Eveは既知の泥棒です。

Eveの本当の身元は不明かもしれませんが、公共は「Eve」とマークされたアドレスが受け取った資金が盗まれたものであることを知っています。

ユーザーの引き出し時の選択とゲーム理論:

各ユーザーが引き出す際、論文の方法に従って、彼らは関連集を選択できます。

この関連集には彼ら自身の預金が含まれている必要があります。これは、各ユーザーが関連集を選択する際に、自分の預金を除外することができないことを意味します。

Alice、Bob、Carl、Davidの4人のユーザーにとって、既知の悪行者であるEveとの関連を避けるために、彼らはEveを含まない関連集を選択できます。こうすることで、彼らは自分がEveと関連していないことを証明できます。

しかし、Eveは一つの問題に直面しています:彼女は自分だけの関連集を選択することができません。なぜなら、そうすると彼女が悪行者であることがすぐに明らかになるからです。

彼女は自分の悪行を隠そうとするために、全てのユーザーを含む関連集を選ぶかもしれませんが、そうすると観察者を混乱させようとします;

しかし、他の4人のユーザーがEveを含まない関連集を選択したため、Eveの試みは無駄になります。なぜなら、人々は排除法によってEveが悪行者であることを特定できるからです。

- 結果:

関連集の選択を通じて、Alice、Bob、Carl、Davidは、既知の悪行者であるEveとの関連がないことを証明できます。

Eveは自分の悪行を隠すことができません。なぜなら、彼女の関連集には全員が含まれているからです。

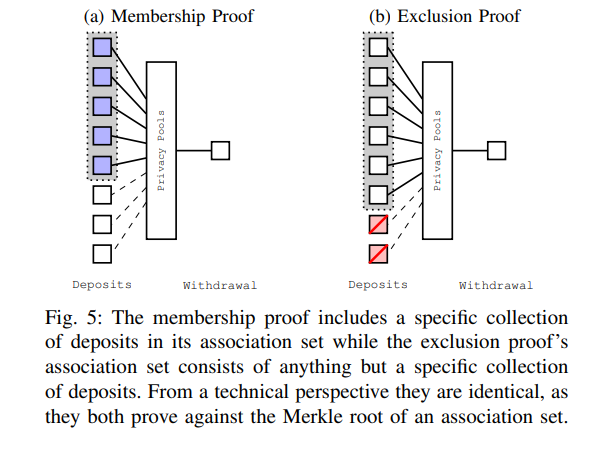

論文の図5は、これら2つの証明の違いをさらに明確に示しています。メンバーシップ証明は特定の預金集合を含み、除外証明の関連集は特定の預金集合を除いたすべての預金を含みます。

未来展望

上述のzkSNARKと関連集に基づくプライバシー強化プロトコルは、ブロックチェーン技術がコンプライアンスとプライバシーの間でバランスを実現することを可能にしましたが、依然としていくつかの技術的およびガバナンス上の課題が存在します。著者は将来のいくつかの発展方向を提案しています:

プライバシー属性のさらなる研究:これらのプロトコルが提供するプライバシーは、多くの異なる要因に依存します。関連集のサイズ、ルート選択の適切性、ユーザーのエラーは、専門の攻撃者がユーザーの取引をリンクすることを許可する可能性があります。

バランス属性の研究:特定の仮定の下で良い行動者と悪い行動者の行動様式をさらに研究し、前者の公共証明が後者のプライバシーにどのように影響するかを探求します。

法的研究:法学者は特定の開示要件をさらに研究できます。この論文が提案するアプローチは高度に適応可能であり、法律の専門家の見解は、さまざまな法的管轄区域の規定を遵守するために、プロトコルやその周辺のエコシステムを調整するのに役立ちます。

最後に、私たちは、現在のこの時点において、プライバシーとコンプライアンスがしばしば調和しない対立面として見なされていると考えています。

論文で述べられている技術は、両者の間にバランスを見出し、業界全体にポジティブな意味をもたらしました。より多くの研究者や開発者がこの技術に触発され、業界の健全で持続可能な発展に貢献できることを期待しています。