SoMo:識別以太坊智能合約中不安全函數修飾符的創新工具

Web3安全服務提供商MetaTrust Labs最近完成的一項研究發現了以太坊智能合約中自定義函數修飾符存在的重大安全風險。在題為"Beyond 'Protected' and 'Private': An Empirical Security Analysis of Custom Function Modifiers in Smart Contracts"的 ISSTA'23 論文中,研究團隊檢查了超過62,000個智能合約,發現有411個包含可以繞過修飾符的易受攻擊合約。為了解決這些問題,MetaTrust已將新開發的工具 SoMo 集成到其知名的智能合約安全掃描服務 MetaScan中。

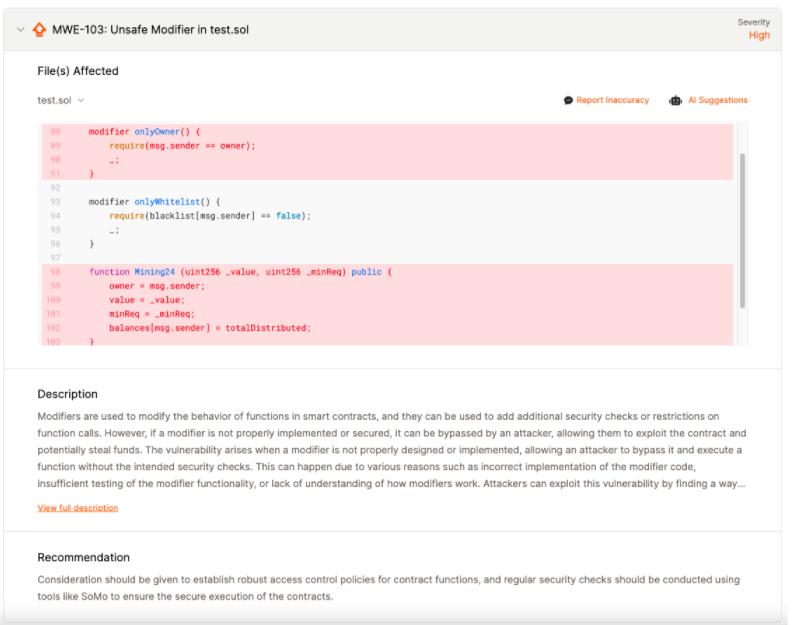

這項研究的主要目的是識別不安全的修飾符,即"可繞過修飾符",這些修飾符可以在一個或多個未受保護的智能合約函數中繞過。例如,以下"onlyOwner"修飾符可以通過調用公共函數 Mining24()來繞過。因此,攻擊者可以利用受onlyOwner修飾符保護的敏感函數。

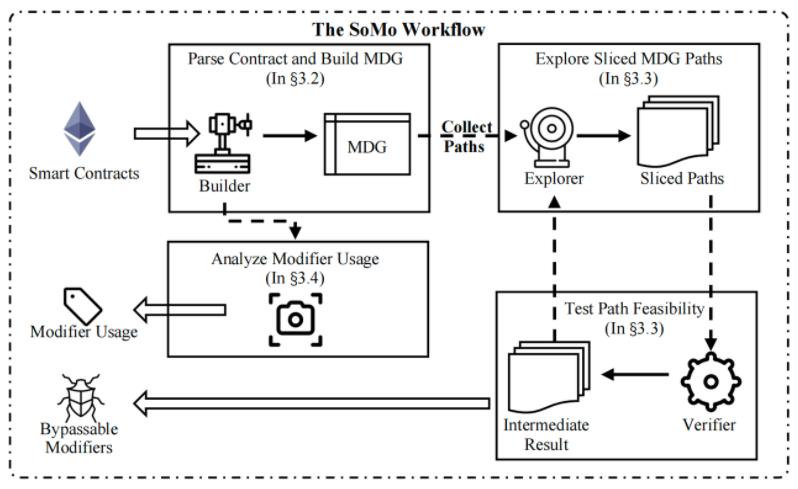

為了識別這些漏洞,研究人員開發了一種新的工具SoMo,它構建修飾符依賴圖(MDG)以涵蓋所有與修飾符相關的控制/數據流,在 MDG 上生成符號路徑約束,並迭代測試每個候選入口函數。結果表明,SoMo 在分析大型數據集中的62464個合約時的精度達91.2%。

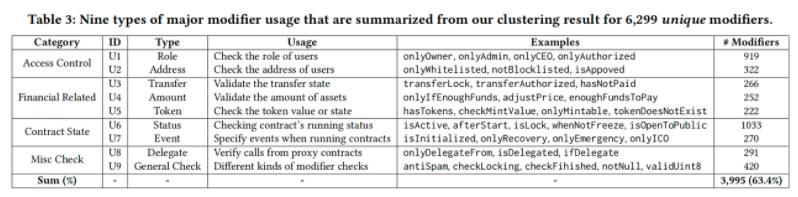

這項研究還揭示了修飾符在現實場景中的主要用途,包括訪問控制、與金融相關的、合約狀態和雜項檢查,如下表所示。這些發現表明,開發人員常常利用修飾符進行安全敏感操作,但它們可能未得到很好的保護。

總體而言,要確保區塊鏈技術安全可靠,還有許多工作要做。通過使用更好的編程技術和測試工具,我們可以幫助防止對智能合約的攻擊,並保護我們的數字交易安全。隨著更多企業和組織採用區塊鏈技術進行各種應用,確保智能合約安全可靠至關重要。這項研究是實現這一目標的重要一步。

儘管區塊鏈技術有望徹底改變許多行業,但安全性應該始終是最優先考慮的因素。通過使用像MetaScan這樣的工具和遵循安全編程的最佳實踐,我們可以幫助確保區塊鏈上我們的數字交易安全。